Virus phát tán qua Facebook Messenger không phải là một hình thức mới nhưng lại đánh đúng vào tâm lý tò mò của người dùng Việt. Đầu tiên, một người bạn có trong danh sách bạn bè (friend list) sẽ gửi cho bạn một file nén zip (có tên dạng "video_" + 4 số ngẫu nhiên) qua Facebook Messenger với icon hình video.

|

| Ảnh chụp màn hình hai trong nhiều bạn bị virus tấn công và phát tán. |

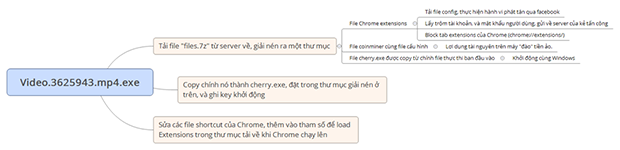

Người nhận khi mở file này sẽ thấy một file video giả mạo bên trong. Nếu mở tiếp file giả mạo, máy tính sẽ bị nhiễm mã độc. Nếu máy tính nạn nhân dùng trình duyệt Google Chrome, mã độc sẽ cài một extension để tiếp tục phát tán file zip qua Facebook Messenger tới danh sách bạn bè của nạn nhân.

Trong bài phân tích kỹ thuật mã độc phát tán qua Facebook Messenger, các chuyên gia CyRadar nhận định trong 48 giờ qua, một dòng mã độc mới đang phát tán mạnh mẽ qua Facebook Messenger.

“Cách thức lây lan ở đây không hề mới, nhưng cũng như các chiến dịch phát tán qua mạng xã hội, hay các ứng dụng chat phổ biến khác, mã độc lần này có tốc độ lan rộng nhanh nhờ tính kết nối của Facebook và đặc tính tính tò mò, thiếu cảnh giác của phần đông người sử dụng”, chuyên gia CyRadar đánh giá và cho hay, sau khi lây nhiễm được vào máy tính nạn nhân, mã độc ăn cắp tài khoản Facebook, tiếp tục phát tán thông qua Facebook của họ, đồng thời lợi dụng máy tính đó để chạy phần mềm đào tiền ảo.

|

| CyRadar liệt kê các hành vi chính của mã độc. |

Đặc biệt, extension ở đây còn có hành vi ăn cắp tài khoản, mật khẩu Facebook của người dùng, gửi về server của kẻ tấn công.

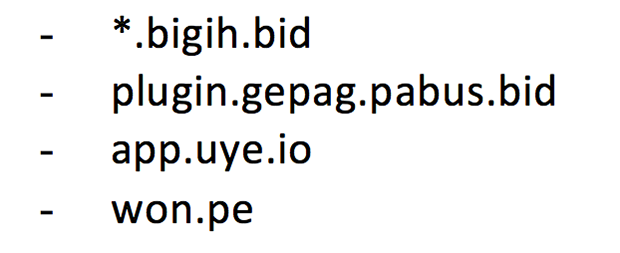

Mở rộng hơn, CyRadar bằng công nghệ MalwareGraph đã khoang vùng được cả cụm những domain, server liên quan đến kẻ đứng sau chiến dịch tấn công này, những server mà có thể đã/đang/sẽ được sử dụng ở các chiến dịch tấn công khác.

Sau khi phân tích, CyRadar khuyến cáo: Đối với quản trị mạng của tổ chức, doanh nghiệp: Thực hiện block các domain của kẻ tấn công:

|

| CyRadar khuyến cáo các tổ chức/doanh nghiệp block các domain của kẻ tấn công. |

Đối với người dùng cá nhân, cảnh giác, không tải, mở các file trong file .zip qua Facebook Messenger trừ khi biết chắc hoặc xác nhận được với người gửi về file này.

Đối với những người đã tải và chạy file, (có thể kiểm tra lại trạng thái bị nhiễm bằng cách mở Chrome, nhập vào thanh địa chỉ: chrome://extensions/ và enter để load thử, nếu tab này tự động bị đóng thì nghĩa là máy đã bị nhiễm), tạm thời gỡ bỏ bằng cách:

Vào “Start Menu” -> gõ “run” -> nhập %APPDATA% -> Tìm thư mục có tên trùng với tên user trên máy -> Xóa toàn bộ thư mục này -> Khởi động lại máy.

Việc xóa thư mục trên, sẽ xóa các file độc hại ở cuộc tấn công này, bao gồm cả file extension độc, dẫn đến Chrome sẽ báo lỗi nếu mở từ Shortcut, người dùng có thể khắc phục thông báo lỗi này bằng cách: Bấm chuột phải vào Shortcut vẫn dùng để mở Chrome -> Properties -> xóa đoạn “--enable-automation --disable-infobars --load-extension=” trong ô Target -> Ok

"Ngoài ra, để gỡ bỏ toàn vẹn hơn, người dùng nên sử dụng một phần mềm diệt virus của hãng lớn. Đến nay, hầu hết phần mềm diệt virus lớn đều đã cập nhật, nhận diện được mã độc này", CyRadar kết luận.

>> CyRadar là đối tác an toàn thông tin của Google

Chi Vy

Ý kiến

()